您好,日前Linux GNU glibc标准库的 gethostbyname函数爆出缓冲区溢出漏洞,漏洞编号为CVE-2015-0235。黑客可以通过gethostbyname系列函数实现远程代码执行,获取服务器的控制权及Shell权限,此漏洞触发途径多,影响范围大,请大家关注和及时临时修复,后续我们会尽快更新镜像修复。请知晓。 http://bbs.aliyun.com/read/227885.html

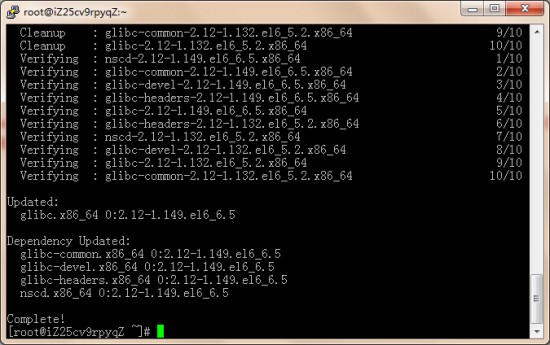

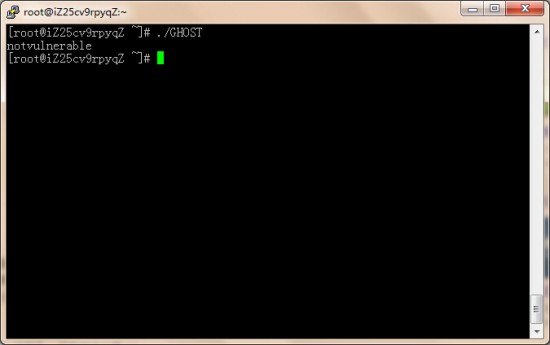

根据阿里云的修复方法执行结果如下:

END

如本资源侵犯了您的权益,请联系投诉邮箱admin@wmphp.com进行举报!我们将在收到邮件的1个小时内处理完毕。rnrn本站仅为平台,发布的资源均为用户投稿或转载!所有资源仅供参考学习使用,请在下载后的24小时内删除,禁止商用!rnrnWmphp.com(完美源码)助力正版,如您有自己的原创产品,可以联系客服投稿,代理出售!rnrnWmphp.com(完美源码)客服QQ:136882447rnrnWmphp.com(完美源码)商务电话(仅对企业客户/个人用户):15120086569 (微信同步)rnrn请注意:本站不提供任何免费的技术咨询服务,为了节约时间,下载前 请确认自己会技术

完美源码 » Linux Glibc库严重安全漏洞修复实例

完美源码 » Linux Glibc库严重安全漏洞修复实例